研究成果:主動防御域名系統關鍵技術體系研究

一、研究背景

域名系統(DNS)作為互聯網核心基礎設施,其解析服務直接決定網絡性能與安全。傳統DNS基于UDP 53端口明文傳輸,存在協議安全缺失(無認證加密、易遭欺騙攻擊)、解析依賴風險(關鍵節點故障影響范圍廣,如2016年Mirai 僵尸網絡攻擊DYN致美國東海岸斷網6小時,損失近百億美元)、根結構中心化(ICANN管控頂級域,存在權力濫用風險)三大核心缺陷。

隨著DNS加密技術(DoT、DoH、DoQ)普及,惡意活動(惡意軟件、僵尸網絡、釣魚等)借助加密通道隱蔽通信,進一步加劇安全風險——DoH 流量與 HTTPS混雜導致監管盲區,境外加密DNS服務可繞過國內ISP遞歸服務器,2024 年國際 DoH服務商超百家,跨境惡意流量激增。在此背景下,保護性DNS(PDNS)概念應運而生,其由政府管控,融合高解析質量與DNS層安全防護,為政府部門、關鍵基礎設施提供穩定安全的解析服務。2017年英國NCSC首次提出國家級PDNS計劃,美、英、澳、歐盟等相繼推進建設,構建PDNS基礎設施已成為國際共識。

為應對我國DNS安全挑戰,亟需從PDNS基礎體系、威脅情報收集、風險智能檢測、國家級實踐等維度,系統研究主動防御域名系統關鍵技術,為構建自主可控的PDNS體系提供支撐。

二、研究重點

圍繞主動防御域名系統構建與落地,本研究從以下四個核心層面展開關鍵技術攻關,形成全鏈條技術體系:

1.PDNS基礎體系構建:厘清傳統DNS缺陷與加密DNS影響,明確PDNS發展背景、功能特點及核心組件,奠定技術體系基礎。

2.域名安全威脅情報收集:針對DGA域名、Look-Like域名、釣魚網站等典型威脅,研發精準檢測技術,構建威脅情報數據源。

3.域名安全風險智能檢測:突破大規模DNS異常檢測、可疑域名高效分析、惡意域名攻擊溯源等智能技術,提升風險識別與響應效率。

4.國家級PDNS實踐與發展:調研國際國家級PDNS建設現狀,分析其經驗與模式,結合我國國情探討PDNS應用前景與實施挑戰。

三、PDNS基礎體系構建關鍵問題

(一)傳統DNS的核心安全缺陷

傳統DNS解析流程為“本地緩存→本地DNS服務器→根服務器→頂級域名服務器→權威服務器”,其安全短板主要體現在三方面:

1.協議安全缺失:無認證加密機制,傳輸內容可被監聽,易遭受DNS欺騙、緩存投毒攻擊,用戶隱私泄露風險高。

2.解析依賴風險:關鍵節點(如根服務器、權威服務器)故障會引發連鎖反應,典型案例包括2021年Facebook權威服務器宕機致全球遞歸器流量激增、2024年俄羅斯因 DNSSEC密鑰更新失敗導致全國性斷網。

3.根結構中心化:ICANN管控全球頂級域,威瑞信運維根區數據,存在管理者刪除資源記錄使特定域名“消失”風險,威脅域名解析自主性。

(二)加密DNS的技術特點與安全影響

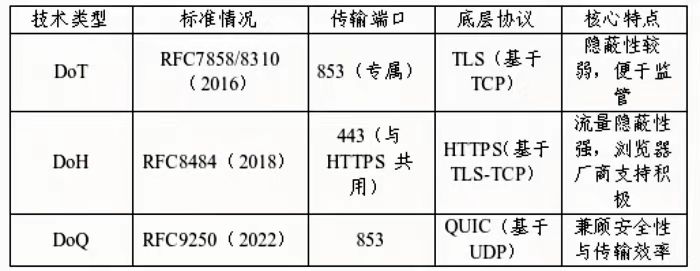

為解決傳統DNS隱私問題,IETF制定了DoT、DoH、DoQ三大加密標準,核心是在客戶端與遞歸服務器間建立加密連接,三者技術差異如下表所示:

截至2024年10月,美國加密DNS數量達59710個,居全球首位;我國境內僅9210個(排第6),數量不足美國的1/6。同時,加密DNS對國家安全構成三大挑戰:一是境外服務商(如谷歌、微軟)提供的加密 DNS 服務可繞過國內運營商管理;二是跨境DNS請求量持續增長,增加網絡邊界管控壓力;三是APT組織利用DoH隱蔽通信(如通過 DNSExfiltrator 工具),現有明文DNS監管手段失效。

(三)PDNS 的功能特點與核心組件

PDNS區別于公共DN解析器(如谷歌 8.8.8.8)的核心在于“國家控制”與“安全優先”,其功能與組件設計圍繞“高解析質量”與“安全防護”兩大目標展開:

1.核心功能

高解析質量:滿足低時延、100% SLA服務等級,具備 DDoS防護與冗余設計,可抵御反射放大等攻擊;

安全防護:通過“DNS請求→檢測分析→響應策略執行” 流程,監測DNS流量、過濾惡意內容,引入機器學習/深度學習提升檢測精度,攔截釣魚、C2通信等惡意行為。

2.核心組件

解析節點集群:基于Anycast技術分布式部署,支持 DNSSEC、DoH/DoT,可快速響應漏洞威脅;

DNS過濾策略:整合開源與商用威脅情報,檢查域名/IP合法性,通過“重定向至安全站點”或“返回NXDomain”阻斷惡意連接;

DNS流量分析:主動發現潛在威脅以更新情報庫,分析網絡態勢定位威脅位置,形成“檢測—響應—優化”的安全閉環。

四、域名安全威脅情報收集關鍵技術

威脅情報是PDNS安全防護的核心支撐,本研究針對六大典型域名安全威脅,研發專項檢測技術,實現威脅的精準識別:

(一)域名生成算法(DGA)檢測

DGA 是惡意軟件動態生成域名以連接C2服務器的技術,可規避靜態黑名單。核心檢測方法包括:

機器學習模型:采用“兩級分類+預測”架構——第一級用決策樹/神經網絡區分DGA與正常域名,第二級用 DBSCAN聚類相似DGA域名;同時通過Bigram/Word2Vec 提取域名字符特征,結合 LSTM 模型提升大規模數據集檢測效率;

域名長度分布分析:通過統計客戶端查詢域名的二級字符串長度異常,識別未被標記的DGA域名,某企業網絡實踐中曾通過該方法發現 21個DGA域名,含9個新樣本。

(二)Look-Like 域名檢測

Look-Like 域名通過字符替換(如“google.com”偽裝為 “g00gle.com”)仿冒合法域名,多用于釣魚與欺詐。核心檢測手段:

OSINT工具收集:利用 dnstwist、OpenSquat 等工具,采集WHOIS信息、IP地址、網站內容等公開數據,某研究通過該方法檢測出1598個仿冒域名;

圖像化對比與機器學習:將域名轉換為圖像,計算MSE(均方誤差)、PSNR(峰值信噪比)、SSIM(結構相似性)等相似度指數,結合分類器將檢測準確率從 95.07% 提升至 97.04%。

(三)釣魚網站檢測

釣魚網站通過偽裝合法站點竊取敏感信息,檢測技術聚焦“URL特征”與“網站技術特征” 雙維度:

基于 URL 特征:提取地址特征(如異常子域名)、HTML/JS 特征(如惡意腳本),用極限學習機(ELM)實時分類,輸入特征取(1,0,-1),輸出區分合法站點(-1)與釣魚站點(1);

基于網站技術特征:構建PILWD數據集(含13.4萬樣本),融合URL、HTML特征與網絡技術特征(如登錄表單設計、SSL證書有效性),采用LightGBM算法實現97.95%的檢測準確率。

(四)其他威脅檢測技術

虛假信息檢測:融合“源可信度、文本內容、傳播速度、用戶可信度”四模態特征,用(UMD)2自監督技術檢測,在LUND-COVID數據集(41.9萬篇新聞)上表現優于傳統基線;同時研發MDFEND多領域模型,通過“領域門”機制適配不同領域數據分布,在Weibo21數據集上檢測效果最優。

網絡木馬檢測:針對木馬“偽裝滲透—隱蔽控制—數據竊取”攻擊鏈,通過監測系統調用行為、進程異常通信,識別木馬與C2服務器的交互流量,結合惡意代碼特征庫提升檢測精準度。

APT 攻擊檢測:APT攻擊具有 “長期隱蔽、針對性強” 特點,通過追蹤 “初始滲透(釣魚郵件)—權限提升—橫向移動—數據外傳”全流程,分析異常DNS查詢(如非工作時間高頻請求)、可疑域名注冊信息,定位APT攻擊痕跡。

僵尸網絡檢測:基于DNS流量分析僵尸網絡“感染設備—集群控制—協同攻擊”的行為模式,通過識別“僵尸機”向C2服務器的周期性DNS查詢、異常UDP請求,結合設備指紋庫(如IoT設備型號),精準定位受感染節點。

五、域名安全風險智能檢測關鍵技術

為應對大規模、復雜化的域名安全風險,本研究構建“異常檢測—可疑分析—攻擊溯源”三級智能檢測體系,提升風險識別與響應效率:

(一)大規模DNS異常檢測技術

針對海量DNS流量中的隱性異常,研發基于圖注意力網絡(GAT)與圖嵌入的檢測方法:

技術原理:將DNS流量數據轉化為圖結構(節點為域名/IP,邊為解析關系),通過GAT捕捉節點間的依賴關系,利用圖嵌入技術將高維節點映射到低維空間,通過分析“正常圖結構”與“異常圖結構”差異,識別DNS劫持、緩存投毒等異常行為;

應用價值:支撐常態化全球網站掃描,為不良域名識別提供基礎數據,可實時處理每秒百萬級的DNS查詢請求,異常檢測延遲控制在100ms以內。

(二)可疑域名高效分析技術

聚焦可疑域名的快速分類與識別,研發兩類核心技術:

基于機器學習的惡意域名識別:提取“黑名單匹配、DNS 數據、網站特征、詞匯特征”四類多維特征,采用邏輯回歸算法構建分類模型,通過公式p(x) = 1/(1+e?WX)(W為權重系數向量,X為特征向量)計算域名惡意概率,在標注數據集上識別準確率達96.2%。

基于混合神經網絡的生成域名檢測:針對DGA生成域名的隨機性,融合卷積神經網絡(CNN)與長短期記憶網絡(LSTM),CNN提取域名字符局部特征,LSTM捕捉字符序列依賴關系,在大規模 DGA 域名樣本庫(含10萬+樣本)上檢測率超 98%。

(三)惡意域名攻擊溯源檢測技術

為實現“發現攻擊—定位源頭—阻斷威脅”閉環,研發兩類溯源技術:

基于多維融合的DNS攻擊檢測:通過“數據特征提取 —單維檢測模型構建—多維融合”三步流程,整合“域名特征、DNS 請求特征、解析特征”,采用堆疊集成學習構建全局異常檢測模型(WD-DNS),可同時識別DNS劫持、DDoS、緩存投毒等多種攻擊,檢測準確率較單維模型提升 15%-20%。

基于深度神經網絡的域名泛洪攻擊檢測:針對DNS泛洪攻擊(消耗服務器CPU/內存資源),研發混合深度神經網絡模型,通過分析UDP/TCP請求頻率、源IP分布、請求域名隨機性,識別“僵尸機”發起的協同攻擊,在模擬攻擊場景中檢測率達99.3%,誤報率低于0.5%。

六、國家級PDNS建設現狀與實踐

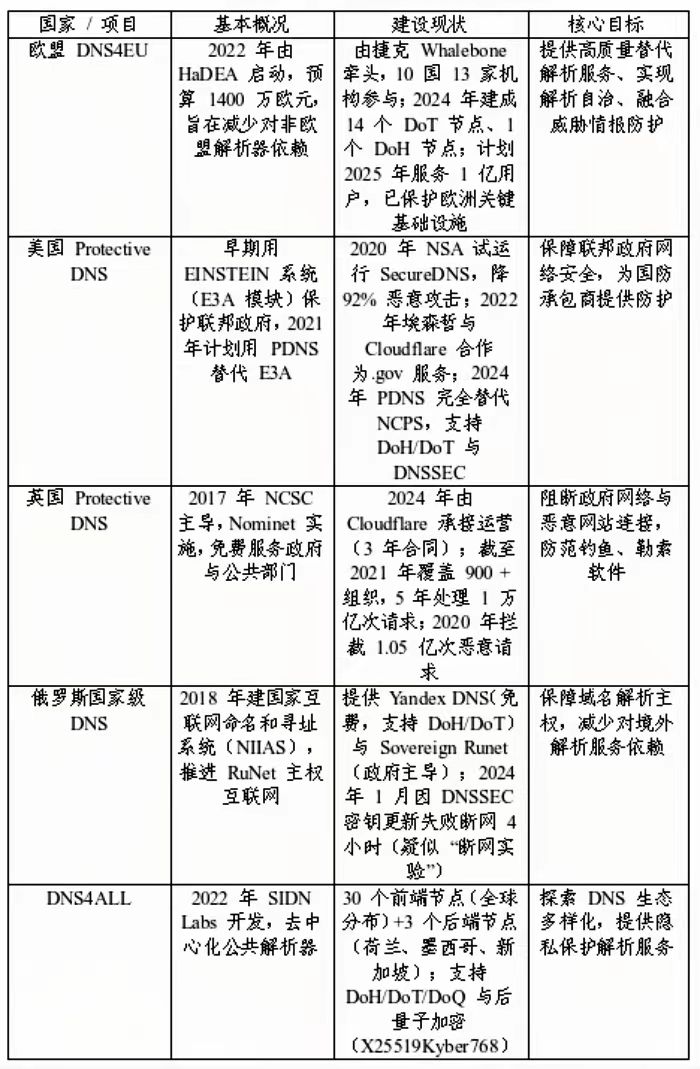

國際社會已普遍開展國家級PDNS建設,其經驗為我國PDNS發展提供重要參考,主要國家/地區建設情況如下:

七、結論與發展前景

(一)研究結論

本研究系統構建了主動防御域名系統關鍵技術體系,核心成果包括:

厘清PDNS基礎體系,明確傳統DNS缺陷、加密DNS影響及PDNS功能組件設計,為體系落地提供理論支撐;

研發六大域名安全威脅情報收集技術,構建精準的威脅識別能力,為PDNS提供高質量情報輸入;

突破三級域名安全風險智能檢測技術,實現 “異常識別 —可疑分析—攻擊溯源” 的全流程智能化,提升風險響應效率;

梳理國際國家級PDNS實踐經驗,為我國PDNS建設提供可借鑒的模式與路徑。

(二)PDNS 應用前景與意義

1.應用場景

關鍵領域:政府機關、國防軍工、醫療衛生等關鍵基礎設施,可強制部署以保障核心網絡安全;

企業場景:中小微企業通過PDNS低成本提升防護能力,降低惡意攻擊損失;

民用場景:為住宅用戶提供敏感內容過濾、家長控制,輔助家庭網絡管理。

2.核心意義

過濾安全威脅:覆蓋攻擊全生命周期,攔截釣魚、C2通信、DGA等惡意行為;

破除解析壟斷:減少對谷歌(16% 市場份額)、Cloudflare(2.5%市場份額)等美國服務商依賴,保障解析自主性;

落地前沿技術:原生支持DNSSEC、DoH/DoT/DoQ,推動DNS安全新標準的快速應用。

(三)我國PDNS實施挑戰

技術覆蓋:需支撐超10億用戶的低時延服務,應對VPN/加密DNS繞過問題,具備抗超大流量DDoS攻擊能力;

成本投入:服務器分布式部署、威脅情報實時更新、技術持續研發需長期資金支持;

隱私平衡:需明確DNS日志管理規則,平衡安全防護與用戶隱私保護;

規則透明:需制定清晰的惡意域名屏蔽規則,避免過度限制互聯網訪問,保障網絡中立性。

作者簡介:

陳聞宇 ?創新業務所高級工程師,主要研究方向為網絡安全、區塊鏈技術、數據治理;

王志洋 ?創新業務所高級工程師,主要研究方向為網絡安全、機器學習、大數據。